Gestion des correctifs

Arrêtez les attaques avancées plus tôt

Gardez une longueur d’avance sur les menaces en réduisant le temps d’application des correctifs pour les environnements macOS, Windows, Linux et les applications tierces.

Maximisez l’efficacité et la productivité

Réduisez la surcharge grâce à l’application automatique et manuelle des correctifs, à la hiérarchisation efficace des correctifs et aux contrôles granulaires.

Réduire les risques

Améliorez considérablement la conformité des correctifs grâce à une solution qui met à jour de manière fiable les systèmes vulnérables, minimisant ainsi l’exposition aux risques et contribuant à la conformité.

Atténuez l’exploitation des vulnérabilités et augmentez la productivité

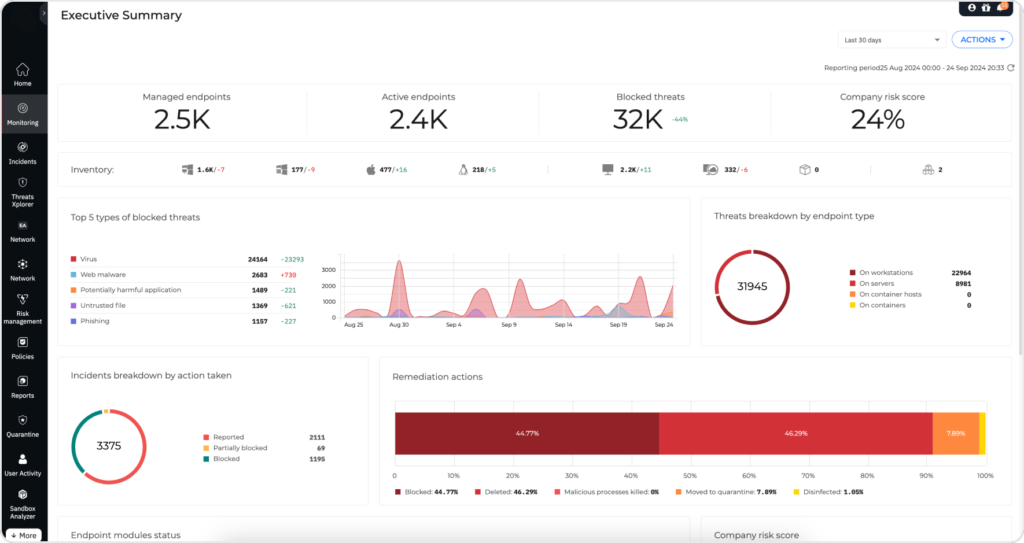

Protection complète

La gestion des correctifs offre une solution complète de correctifs pour le système d’exploitation et les applications pour les environnements macOS, Windows et Linux ainsi qu’une liste exhaustive d’applications tierces, garantissant une protection complète sur tous les appareils.

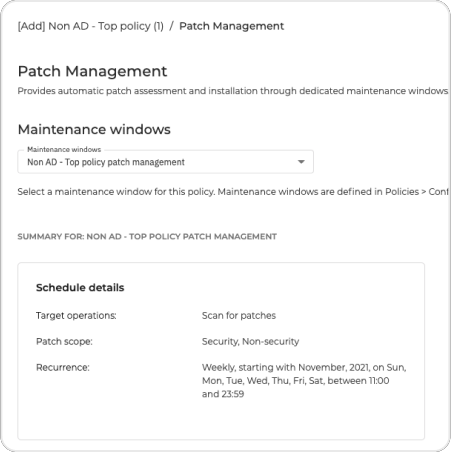

Correctifs automatiques et à la demande

Les équipes informatiques peuvent facilement hiérarchiser et automatiser l’installation des mises à jour de sécurité critiques, planifier l’analyse des correctifs de sécurité et non de sécurité manquants, des correctifs spécifiques à un fournisseur ou à un produit, et retarder le redémarrage des correctifs nécessitant un redémarrage sans affecter la productivité du réseau ou des utilisateurs.

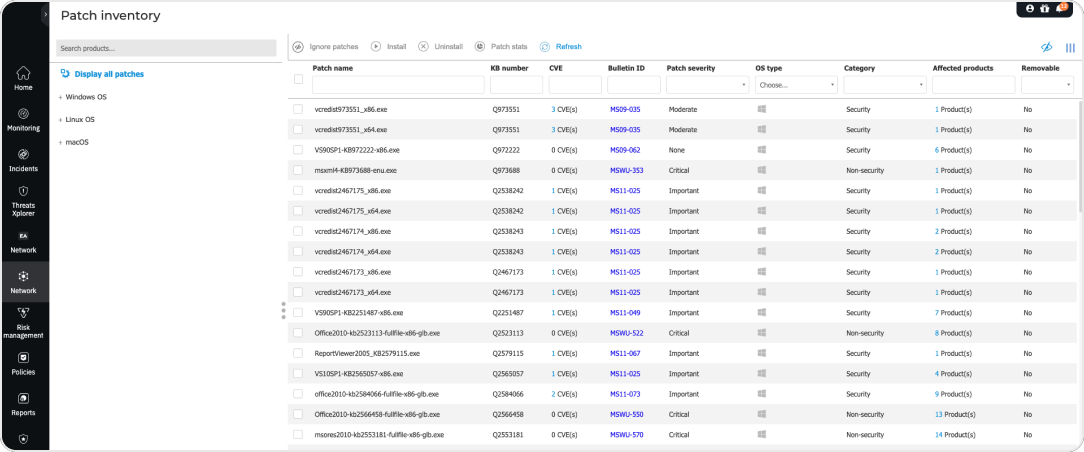

Inventaire détaillé des correctifs

La gestion des correctifs fournit des informations détaillées sur les correctifs (CVE, BuletinID), le déploiement rapide des correctifs manquants et la liste noire des correctifs, ainsi que la possibilité d’empêcher temporairement l’installation de correctifs susceptibles d’interrompre les flux de travail.

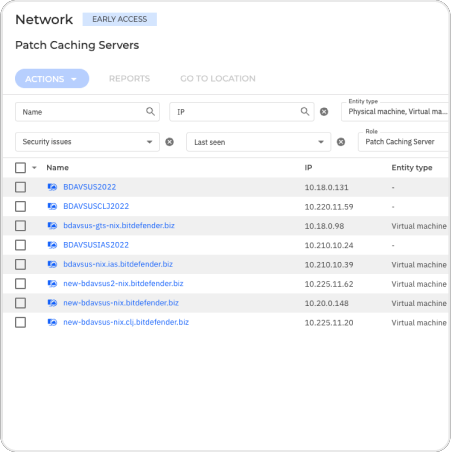

Serveur de mise en cache de correctifs

Les points de terminaison avec le rôle Relais peuvent agir en tant que serveurs de mise en cache de correctifs. Lorsqu’il est activé, il stocke les correctifs logiciels des sites Web des fournisseurs et les distribue aux points de terminaison cibles de votre réseau. Cela réduit le trafic Internet, conserve l’utilisation de la bande passante du réseau et renforce la sécurité en limitant l’accès au Web externe.

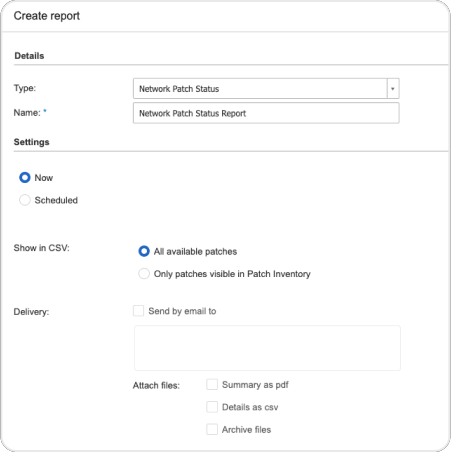

Rapports et notifications

Des rapports et des notifications complets offrent un contrôle et une visibilité complets sur l’état des correctifs installés, manquants et ayant échoué sur tous les terminaux.

Pourquoi choisir la gestion des correctifs ?

Avec une augmentation de 180 % de l’exploitation des vulnérabilités comme principale méthode d’initiation des violations, comme indiqué dans le DBIR 2024, il est crucial de réduire le temps de mise à jour. Les systèmes non corrigés exposent les organisations aux cybermenaces, mais la gestion des mises à jour logicielles peut prendre beaucoup de temps pour les équipes informatiques. Gestion des correctifs rationalise ce processus grâce à des correctifs automatisés et rapides pour prévenir les attaques et atteindre une efficacité opérationnelle maximale avec une conformité à 100 % des correctifs.

Solution unifiée et complète

_____________

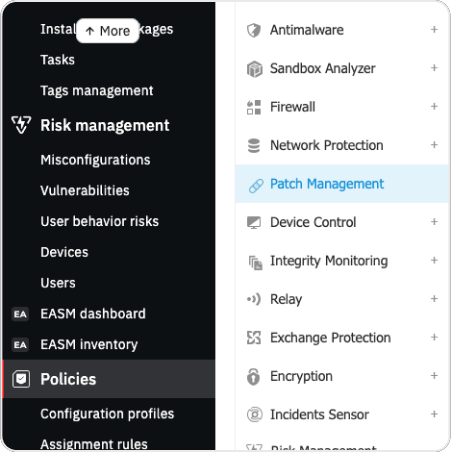

Gestion des correctifs est facilement déployé et géré à partir de la même console, du même agent et de la même politique GravityZone que les autres produits de sécurité inclus dans la plate-forme. Cela permet de rationaliser les opérations de sécurité et de réduire les écarts de visibilité.

Productivité maximale et continuité des activités

_____________

L’optimisation de la conformité des correctifs grâce au déploiement rapide des correctifs garantit une perturbation minimale des utilisateurs et des opérations commerciales et améliore la posture de sécurité des organisations.

Réduction des coûts de sécurité

_____________

Consolidation de la gestion des correctifs et de la sécurité des terminaux au sein d’un seul fournisseur et d’une seule plateforme, Gestion des correctifs Aide les entreprises à réduire les coûts et à rationaliser les opérations de sécurité et les rapports.

Foire aux questions

La gestion des correctifs consiste à examiner, comprendre, tester, déployer et rapprocher les mises à jour des produits logiciels. Il aide les professionnels de la sécurité à identifier les risques et les vulnérabilités au sein de leurs systèmes et améliore la stabilité de l’infrastructure informatique d’une organisation, augmentant également la posture de sécurité.

Compte tenu des contraintes de temps auxquelles sont confrontées les équipes informatiques et de sécurité, de nombreuses organisations trouvent difficile de déployer systématiquement des correctifs et des mises à jour de sécurité sur tous leurs systèmes d’exploitation et applications sans causer de perturbations importantes.

Les vulnérabilités non corrigées augmentent le risque de violation de données, en particulier dans un scénario de travail à domicile où les terminaux des employés ne sont plus derrière des appliances matérielles d’entreprise conçues pour empêcher les exploits au niveau de la couche réseau.

La gestion automatisée des correctifs permet aux entreprises de garder une longueur d’avance sur les menaces en s’assurant que les derniers correctifs et mises à jour de sécurité sont toujours installés rapidement et efficacement.

La gestion des correctifs est un module complémentaire facultatif à l’une de nos solutions de sécurité des terminaux Business Security.

Le module est compatible avec tous les systèmes d’exploitation de bureau et de serveur Microsoft Windows, les environnements macOS et Linux, y compris une liste exhaustive d’applications tierces.

Exigences

Le module de gestion des correctifs est géré à partir de la même console que celle que les clients utilisent aujourd’hui, pour les déploiements dans le cloud et sur site.